Architektura, zastosowania i przyszłość rozproszonych rejestrów

W dobie powszechnej cyfryzacji i poszukiwania niezawodnych metod zapisu, przekazu i autoryzacji danych, technologia blockchain przestała być jedynie ciekawostką ze świata finansów, a stała się pełnoprawnym fundamentem nowoczesnej infrastruktury informatycznej.

Aby w pełni zrozumieć znaczenie technologii blockchain, należy spojrzeć na nią z perspektywy inżynierii oprogramowania. Przekładając na język potoczny, blockchain to rozproszona baza danych. Różnica pomiędzy klasyczną relacyjną bazą danych a blockchain leży w architekturze weryfikowania i zapisu informacji.

Węzły sieci

Architektura rozproszonej bazy blockchain opiera się na węzłach (ang. nodes), tworzonych przez poszczególne komputery podłączone do sieci. Nie muszą sobie wzajemnie ufać, ufają jedynie silnej kryptografii i niezmiennym zasadom zapisanym w kodzie programu. Nie ma tu więc centralnego serwera głównego, a choć uruchomienie sieci blockchain na jednym węźle jest wprawdzie technicznie możliwe, to mija się z celem. Absolutnym minimum są dwa lub trzy węzły. Jednak to za mało, by sieć uzyskała tolerancję tzw. bizantyńskich błędów. Jest to zdolność do prawidłowego działania w sytuacji, gdy jeden lub więcej węzłów działa złośliwie lub ulegnie awarii. Niezbędną liczbę węzłów sieci określa wzór 3w + 1, gdzie: w to liczba węzłów, które mogą zawieść. W przypadku sieci o 3 węzłach, jeśli jeden z nich wysyła fałszywe informacje, to pozostałe dwa nie mają pewności, który z nich mówi prawdę — występuje brak kworum. Do działania systemu w razie wyłączenia jednego węzła potrzebujemy więc minimum 4 węzłów. Dzięki ich rozproszeniu awaria połączeń sieciowych, wyizolowanie czy nawet fizyczne zniszczenie jednego z komputerów nie paraliżują systemu. Pozostałe węzły nadal posiadają kompletną, nienaruszoną kopię wszystkich danych. Fundamentalną zasadą blockchain jest bowiem to, że każdy węzeł replikuje (powiela) identyczną bazę danych, w porozumieniu z innymi węzłami.

Graf.: Michał Pierewicz

Graf.: Michał Pierewicz

Sieci różnią się ze względu na dostęp do danych w łańcuchach.

W otwartej sieci publicznej nie są wymagane zezwolenia na dostęp — każdy może uczestniczyć. Jej węzły mogą więc wysyłać i przeglądać transakcje oraz uczestniczyć w procesie konsensusu. Oznacza to także, że są transparentne i należy mieć to na uwadze, chcąc zachować prywatność. Przykładami sieci publicznych są Bitcoin i Ethereum.

Prywatna zamknięta sieć blockchain nie jest całkowicie zdecentralizowana — jest kontrolowana przez jeden organ, a uczestnicy muszą mieć uprawnienia dostępu. Takie podejście sprawdza się w wykorzystaniu biznesowym, kiedy ważne jest zachowanie bezpieczeństwa i poufności danych transakcji oraz zgodność z przepisami.

Kiedy dodamy więcej podmiotów kontrolujących do sieci prywatnej, powstaje konsorcjum. W tym modelu każdy uczestnik posiada swój węzeł, który jest jednak kontrolowany przez pozostałych.

Połączenie możliwości sieci publicznych oraz prywatnych tworzy model hybrydowy. W sieci hybrydowej dane zachowane są na prywatnym łańcuchu bloków, ale jest do niego publiczny dostęp za zgodą właściciela. Pozwala to na zachowanie zarówno transparentności, jak i bezpieczeństwa oraz kontroli prywatności uczestników.

Niezmienność danych

Kolejną absolutną zasadą w sieciach blockchain jest to, że transakcji raz zapisanej nie można usunąć. Oczywiście, jeśli zajdzie potrzeba korekty, można wydać kolejną transakcję, unieważniającą poprzednią, ale w historii rejestru zawsze pozostanie permanentny ślad po obu operacjach. Ta transparentność i niezmienność buduje pewność na poziomie matematyki, a nie zaufania do ludzkich intencji. Dr Grzegorz Gancarzewicz z Katedry Matematyki Stosowanej WIiM PK wyjaśnia: — W przypadku np. tradycyjnego podpisu cyfrowego operator może usunąć dokument lub go podmienić, czyniąc go nieautoryzowanym. Taka ingerencja może być celowa lub wynikać z ataku hakera, co jest trudne do wykrycia. W sieci blockchain podobna operacja wymagałaby zmian we wszystkich kopiach naraz, co jest znacznie trudniejsze, zwłaszcza że w niektórych sieciach nie wszystkie węzły muszą być aktywne jednocześnie.

Zasada konsensusu

Tak rozległy system wymaga precyzyjnych reguł współdziałania pomiędzy węzłami sieci. Tymi regułami są protokoły konsensusu. To one określają, które dane są dopuszczane do zapisu i na jakich warunkach węzły zgadzają się co do ich autentyczności. Wśród wielu algorytmów osiągania konsensusu są m.in. Proof of Work lub Proof of Stake. Protokoły są niezwykle rygorystyczne i muszą zapewnić, że wszystkie węzły osiągają porozumienie. Transakcja jest rozpatrywana zero-jedynkowo: zostaje potwierdzona i dopisana do bloku albo odrzucona — nie istnieje budzący wątpliwości stan pośredni. Jeżeli w sieci nie ma wystarczającej liczby aktywnych węzłów, wymaganych do zatwierdzenia wpisu, operacja po prostu kończy się błędem technicznym.

Architekturę sieci można konfigurować na wiele sposobów. Niektóre sieci wymagają np. zgody 50 proc. uczestników. Istnieją też modele wykorzystujące „nadrzędnego użytkownika”, swoistego sędziego, który wstępnie kwalifikuje i filtruje transakcje przed skierowaniem ich do głównej autoryzacji. Dr Grzegorz Gancarzewicz porównuje: — Przypomina to pracę komitetów redakcyjnych w prestiżowych czasopismach naukowych: redakcja dokonuje wstępnej selekcji nadesłanych artykułów, odrzucając część z nich od razu (często z powodu błędów formalnych), a dopiero te zatwierdzone są przesyłane do właściwych recenzentów i ewentualnie odsyłane autorom do poprawek. W większości sieci publicznych rolę arbitra pełni matematyka i algorytm. Ze względu na konieczność zapewnienia możliwości przejęcia aktywów cyfrowych, np. w wyniku postępowań sądowych, rozważa się wprowadzenie takich mechanizmów w przypadku cyfrowych aktywów finansowych.

Skróty zamiast pełnej treści

Jednym z potocznych wyobrażeń dotyczących sieci blockchain jest to, że przechowuje się tu całe pliki. W rzeczywistości umieszczanie w łańcuchu plików źródłowych błyskawicznie doprowadziłoby do zapchania sieci. Każdy z węzłów musiałby bowiem replikować rosnące ilości danych. Zamiast tego stosuje się skróty kryptograficzne, tzw. hashe, generowane za pomocą bezkolizyjnych algorytmów (np. z rodziny SHA). Hash to krótki, unikalny ciąg znaków, pełniący rolę cyfrowego odcisku palca pliku. W przeciwieństwie do tradycyjnych cyfrowych podpisów, które „zaszywają” certyfikat wewnątrz dokumentu, operacja generowania hasha nie ingeruje w strukturę oryginalnego pliku. Wystarczy, że sam hash zostanie zapisany w sieci blockchain, zachowując stuprocentową pewność autoryzacji pliku. Jeżeli przedstawiony do autoryzacji dokument generuje hash identyczny z już zapisanym — jest autentyczny. Jakakolwiek różnica świadczy o nieautentyczności.

Graf.: Michał Pierewicz

Zapis w portfelu

Kluczowym pojęciem w sieciach takich jak Ethereum jest portfel (wallet). Choć w świecie kryptowalut termin ten kojarzy się bezpośrednio z cyfrową portmonetką, służącą do przechowywania środków, jest to narzędzie do zarządzania kluczami kryptograficznymi, pozwalające dysponować środkami lub danymi z sieci blockchain. Każda transakcja w sieci blockchain jest nierozerwalnie przypisana do konkretnego portfela. Co ważne, historii operacji nie da się po prostu przekopiować do innego portfela.

W tym ekosystemie funkcjonują również tokeny — z technicznego punktu widzenia najprościej określić je jako cyfrowe rekordy w rozproszonej bazie danych, reprezentujące prawo własności do określonych aktywów. Są one również sposobem odzwierciedlenia własności w formie cyfrowej w blockchain.

Historia

Kryptowaluty były pionierskim zastosowaniem rozproszonych rejestrów, ale koncepcję tych sieci znano znacznie wcześniej. Podstawy przedstawił w 1982 r. pionier kryptografii, naukowiec i wynalazca David Chaum w swojej pracy doktorskiej „Computer Systems Established, Maintained and Trusted by Mutually Suspicious Groups”. Pojawiły się w niej zasady działania publicznego, rozproszonego rejestru, w którym poszczególne grupy są wzajemnie podejrzliwe; w którym wykorzystuje się łańcuchy bloków, niezmienne znaczniki czasu, ślepe podpisy i kryptograficzny podział tajemnicy. Co więcej, opracował on kod do wdrożenia opisanego protokołu, zakładając jednak wykorzystanie sprzętowego zabezpieczania przez moduły „skarbca”.

W 1991 r. Stuart Haber i W. Scott Stornetta opracowali pierwszy zabezpieczony kryptograficznie łańcuch bloków. Miał być dowodem autentyczności dokumentów cyfrowych: potwierdzać czas powstania i zapobiegać manipulacjom. Kluczowe było wykorzystanie niezmiennego kryptograficznego znacznika czasu i łączenie kolejnych bloków w łańcuch z wykorzystaniem nowego znacznika, zawierającego matematyczny skrót poprzedniego. W 1992 r. zamiast niewydajnego łączenia pojedynczego dokumentu naukowcy wraz z matematykiem Davem Bayerem zastosowali tzw. drzewa Merkle, czyli struktury węzłów zabezpieczonych skrótem kryptograficznym.

Łańcuch bloków został rozwinięty w koncepcji informatyka Hala Finnleya, który w 2004 r. przedstawił koncepcję algorytmu Reusable Proof of Work, czyli dowodu wykonania pracy, niezbędnego do osiągania konsensusu w rozproszonej sieci. Polega na udowodnieniu przez uczestnika zmian wykorzystania określonej mocy obliczeniowej i pozwala na rezygnację z jakichkolwiek sprzętowych rozwiązań zabezpieczających „skarbiec”.

Opisany dorobek stał się podstawą pierwszej kryptowaluty, która pojawiła się w 2008 r. Był to Bitcoin, wdrożony przez tajemniczą, anonimową postać (lub grupę osób) znaną jako Satoshi Nakamoto. Nowością było dodanie do algorytmu konsensusu mechanizmu nagrody dla uczestnika, który pierwszy rozwiąże zadanie obliczeniowe i doda nowy blok transakcji do łańcucha. Stało się to też powodem ogromnej energochłonności tego procesu, zwanego potocznie „kopaniem” kryptowalut.

Rosnąca popularność kryptowalut stanowi odpowiedź na potrzebę błyskawicznych i niemal darmowych transferów finansowych, zwłaszcza międzynarodowych. Tradycyjny przelew zagraniczny w europejskim systemie SEPA1 (Single Euro Payments Area) może trwać kilkadziesiąt godzin, a poza nim może być procesowany przez tygodnie i jest obarczony ogromnymi prowizjami. Transakcja w nowoczesnej sieci blockchain (jak Solana, Algorand czy warstwy L2), niezależnie od tego, czy węzły znajdują się na sąsiadujących ulicach czy na przeciwnych półkulach Ziemi, realizowana jest w ciągu sekund i to przy znacznie niższych kosztach samej operacji. W starszych sieciach, szczególnie w momentach przeciążenia, czas realizacji może się jednak przeciągnąć do godziny. System ten na tyle zrewolucjonizował finanse, że instytucje szczebla krajowego i międzynarodowego (m.in. w USA, Unii Europejskiej oraz w Polsce, na mocy podpisanej niedawno ustawy) przyjęły regulacje prawne nadające kryptowalutom status instrumentów finansowych.

Wdrażanie

W Europie sektor publiczny rozwija własną infrastrukturę usług blockchain. Docelowo ma ona współpracować z rozwiązaniami sektora prywatnego. Odbywa się to w ramach projektu Europejska Infrastruktura Usług Blockchain2 (EBSI), obejmującego 27 państw UE, Norwegię, Liechtenstein oraz Komisję Europejską. Sieć EBSI opiera się na architekturze sieci równorzędnej peer-to-peer, a każdy z członków partnerstwa utrzymuje w niej co najmniej jeden węzeł. Architektura systemu zbudowana jest z trzech warstw: bazowej, usług podstawowych i dedykowanych. Taka struktura ma pozwolić na łatwy rozwój sieci i wdrażanie przez instytucje publiczne własnych rozwiązań. Przewidziany jest także dostęp do sieci przez organizacje prywatne.

Dzięki takiej architekturze instytucje publiczne mogą łatwo tworzyć i wdrażać własne aplikacje. W dalszej perspektywie dostęp do infrastruktury zyskają również organizacje prywatne, co pozwoli na polepszenie wzajemnej współpracy. Główne początkowe obszary zastosowań EBSI to notaryzacja (uwierzytelnianie dokumentów); cyfrowe dyplomy; europejska tożsamość cyfrowa oraz bezpieczne udostępnianie danych. W dalszej przyszłości planowane jest wspieranie finansowe MŚP z wykorzystaniem technologii blockchain; ułatwianie dostępu do usług socjalnych za pomocą europejskich numerów ubezpieczenia społecznego oraz zarządzanie transgranicznymi wnioskami o azyl.

Blockchain w praktyce

Potencjał blockchain wykracza daleko poza kryptowaluty. Jednym z najbardziej dojrzałych, niefinansowych zastosowań rozproszonych rejestrów jest notaryzacja. Pionierem w tej dziedzinie stała się m.in. Japonia, która opiera część swoich systemów administracyjnych (jak cyfrowe logowanie się za pomocą dowodów osobistych) na technologiach blockchain. Pozwalają one także na stuprocentowe udowodnienie pierwszeństwa wynalazku lub autorstwa dzieła naukowego. Innowator może stworzyć dokument opisujący pomysł, obliczyć jego hash i umieścić go w blockchain, nawet bez potrzeby publicznego ujawniania treści pliku. Data tego wpisu staje się niezaprzeczalnym, matematycznym dowodem pierwszeństwa.

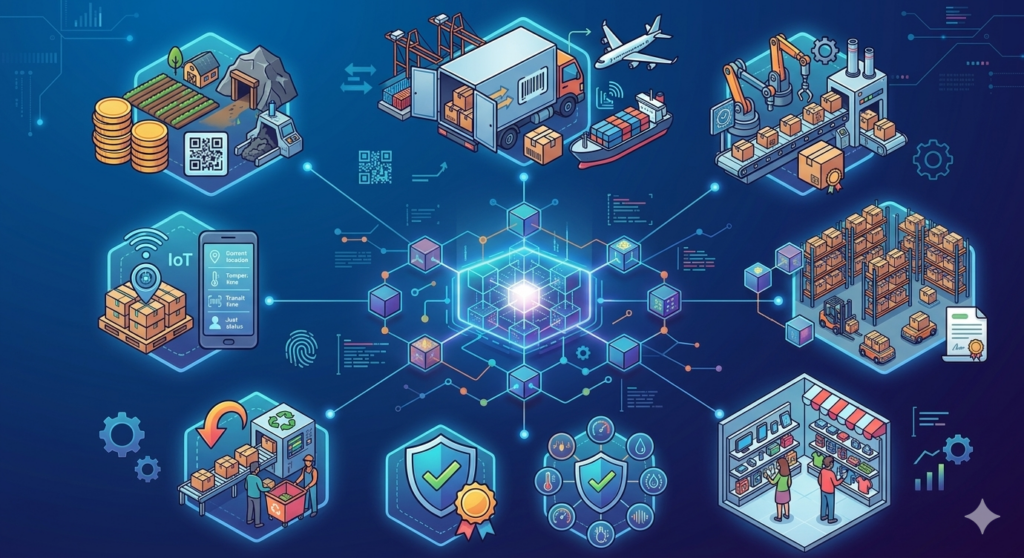

Potwierdzanie autentyczności nie ogranicza się do statycznych danych. Technologia ta z powodzeniem rozwiązuje realne problemy w wielu sektorach gospodarki. W logistyce i produkcji można zapisywać poszczególne statusy procesów. Śledzenie statusu przesyłek na poszczególnych etapach transportu to standard, jednak w tradycyjnych bazach zdarzają się sytuacje, w których „menedżer wyższego rzędu” dokonuje ręcznych korekt statusów — na przykład antydatując doręczenie przesyłki w przypadku sporu reklamacyjnego z klientem. Zwykły obywatel, nie posiadając zrzutów ekranu, jest bezradny wobec potężnej korporacji logistycznej. Wdrożenie blockchain w logistyce sprawia, że każde zeskanowanie kodu na węźle transportowym staje się wpisem niezmiennym. Klienci uzyskują możliwość weryfikacji prawdziwej ścieżki przesyłki w publicznych eksploratorach sieci, choć interfejs tych systemów bywa wciąż mało przyjazny dla laika. Jeszcze większe możliwości daje wykorzystanie tzw. smart contract. Są to zaszyte w łańcuchu bloków fragmenty kodu, które po spełnieniu określonych z góry warunków są automatycznie wykonywane. Przykładem może być np. bezzwłoczne polecenie zapłaty po wykonaniu zadania.

Istnieją też możliwości integracji systemów EOD z technologią blockchain. Choć EOD jest budowany w innej architekturze, technicznie możliwe jest stworzenie pomostu, w którym do tego obiegu dodaje się równoległy zapis w zewnętrznym systemie blockchain (tzw. kotwiczenie). W ten sposób żaden pracownik nie może udawać, że „wiadomość wpadła do spamu”, skoro system trwale odnotował moment odebrania dokumentu.

Mikropoświadczenia

Ważnym zastosowaniem technologii blockchain, zwłaszcza w edukacji, stają się cyfrowe certyfikacje i mikropoświadczenia. Zgodnie z definicją Komisji Europejskiej3 „mikropoświadczenia są potwierdzeniem wyników w nauce osiągniętych w ramach krótkiego doświadczenia edukacyjnego (np. kursu lub szkolenia). W sposób elastyczny i ukierunkowany pomagają w poszerzaniu wiedzy, umiejętności i kompetencji potrzebnych do rozwoju osobistego i zawodowego”.

Politechnika Krakowska nie pozostaje bierna wobec tego trendu i aktywnie wdraża informatyczne innowacje. Kluczowym projektem uczelni, opracowywanym wspólnie z firimą DotConnect, jest system Skillchain, prezentowany między innymi podczas Forum Ekonomicznego w Karpaczu oraz różnych konferencji. Służy do wydawania mikropoświadczeń i e-zaświadczeń oraz pozwala na weryfikację autentyczności dokumentów za pośrednictwem aplikacji webowej.

Mechanizm nie szyfruje całego dyplomu, lecz wylicza jego unikalny skrót (hash) i rejestruje go w publicznej sieci blockchain (w tym przypadku wykorzystywana jest architektura Ethereum). Przynosi to ogromne korzyści potencjalnym pracodawcom i absolwentom. Jeżeli pracodawca otrzyma od kandydata cyfrowy dokument, może w prosty sposób wejść na dedykowaną stronę internetową, wgrać plik i błyskawicznie sprawdzić jego autentyczność. Gdyby nieuczciwy kandydat spróbował wyedytować plik PDF, samodzielnie poprawiając swoje wyniki lub podmieniłby na nim nazwisko, wynikowy hash tego dokumentu zmieniłby się diametralnie.

Dr Grzegorz Gancarzewicz dodaje: — W architekturze systemu zostały również umieszczone narzędzia naprawiające ludzkie błędy. Są to mechanizmy celowego i w pełni autoryzowanego unieważniania wpisów. Dzieje się tak, gdy w wydanym dyplomie nastąpiła zwykła literówka (wymagająca wydania nowego, poprawnego certyfikatu) lub gdy po czasie okaże się, że dany dyplom został wystawiony na podstawie podrobionych dokumentów źródłowych.

Zagrożenia

Omawiając technologię zbudowaną wokół bezpieczeństwa i niezmienności (immutability), należy poruszyć temat potencjalnych zagrożeń, wektorów ataków hakerskich oraz rewolucji nadciągającej za sprawą zmiany paradygmatów obliczeniowych.

Na pytanie, czy łatwo jest przejąć kontrolę nad blockchain, dr Grzegorz Gancarzewicz odpowiada: — Jest to znacznie trudniejsze niż w tradycyjnych architekturach scentralizowanych, ale nie jest niemożliwe. Wektorem ataku nie jest zazwyczaj sam protokół, lecz czynnik ludzki. Węzły sieci to fizyczne maszyny (serwery), którymi zarządzają administratorzy. Błąd podczas instalacji nowej, niezałatanej aktualizacji oprogramowania (tzw. podatność 0-day) może doprowadzić do przejęcia pojedynczego węzła przez hakerów. Jednakże dzięki rozproszeniu taki atak nie wyrządza krytycznych szkód historycznym zapisom. W najgorszym scenariuszu hakerzy mogą zablokować możliwość weryfikacji nowych transakcji, paraliżując na pewien czas bieżące działanie części sieci. Nawet w ekstremalnym przypadku, w którym wszystkie węzły uległyby potężnej awarii, dane nie przepadną — są one zreplikowane nawet w tysiącach kopii.

Jak zauważają eksperci, to czyni blockchain o wiele bezpieczniejszym miejscem do przechowywania informacji niż klasyczne systemy bankowe, które w razie awarii potrafią na kilka dni zablokować klientom dostęp do środków finansowych.

Warto również wspomnieć o zaawansowanych mechanizmach ochrony prywatności, takich jak podział sekretu. Przypomina to działanie biurowej niszczarki, która tnie dokument na cienkie paski w pionie i poziomie. Algorytmy mogą podzielić zaszyfrowaną informację np. na 100 fragmentów. Do odtworzenia oryginalnego komunikatu wcale nie potrzeba wszystkich kawałków — odpowiednie algorytmy matematyczne są w stanie zrekonstruować dane, posiadając dostęp do zaledwie nawet 15 fragmentów. Pozwala to na wysoki poziom redundancji przy zachowaniu bezpieczeństwa – przejęcie przez napastnika kilku części sekretu nie daje mu żadnych użytecznych informacji.

Blockchain w trakcie procesu wyborczego

Często podnoszonym tematem jest wykorzystanie technologii blockchain do przeprowadzania ogólnokrajowych lub lokalnych wyborów za pomocą cyfrowych terminali. Potencjał wydaje się obiecujący, gdyż zapewnia wiarygodne liczenie głosów w czasie rzeczywistym.

Jak podkreśla dr Grzegorz Gancarzewicz: — Z technicznego punktu widzenia natura blockchain (gdzie społeczność węzłów zatwierdza transakcję) ma już znamiona demokratycznego głosowania. System wyborczy, wykorzystujący blockchain, mógłby funkcjonować i opierać się na terminalach umieszczonych w tradycyjnych lokalach wyborczych — obywatel autoryzowałby się za pomocą numeru PESEL, a jego głos zamieniałby się w cyfrową transakcję zapisywaną w sieci. Głównym problemem, przed którym stają inżynierowie i legislatorzy, jest jednak zasada tajności wyborów. Głosowanie cyfrowe wymaga perfekcyjnego, technologicznego odseparowania cyfrowych danych dostępowych użytkownika od treści jego głosu. Obywatel musi udowodnić, że ma prawo głosować i że oddał głos tylko raz, ale sam zapis w rejestrze nie może prowadzić do zidentyfikowania jego preferencji.

Dodatkowo sieci publiczne posiadają transparentny charakter, co oznacza, że spływające wyniki byłyby na żywo widoczne dla każdego. Stanowiłoby to złamanie ciszy wyborczej, pozwalającej jedynie na podawanie frekwencji. Dopóki legislacja nie nadąży za tymi możliwościami, e-voting oparty na publicznych sieciach blockchain pozostanie jedynie eksperymentem naukowym.

Anonimowość

Niezmienność zapisu danych osobowych w łańcuchach blockchain może powodować konflikt z unijnym RODO, które daje prawo do usunięcia danych osobowych na życzenie. Raz zapisane imiona, nazwiska czy numery identyfikacyjne nie mogą być bowiem usunięte z publicznych lub prywatnych bloków łańcucha. Właśnie z tego względu w sieciach produkcyjnych stosuje się pseudonimizację poprzez wspomniane już skróty kryptograficzne lub silne szyfrowanie danych przed ich wrzuceniem w łańcuch bloku. Dzięki temu obywatel zachowuje swoją anonimowość w publicznym wymiarze, a weryfikacja na podstawie hashu przebiega bezproblemowo.

Decentralizacja, będąca istotą technologii blockchain, zapewnia zarówno transparentność, jak i anonimowość. Rodzi to jednak potężne problemy dla aparatów państwowych, np. w procesie egzekucji komorniczej. W klasycznym systemie komornik może bez problemu zająć rachunek bankowy dłużnika czy jego nieruchomość. W świecie blockchain jest to niemożliwe. Nawet po wprowadzeniu prawnego „wirtualnego sędziego”, nikt nie jest w stanie wyegzekwować przelewu aktywów, jeżeli właściciel portfela odmówi podania prywatnego hasła. Przestępcy mogą anonimowo przesyłać pieniądze bez pośrednictwa banku i dokonywać transakcji.

Wyzwania przyszłości

Technologia blockchain ma ogromny potencjał, ale nie jest wolna od wad i ograniczeń. Odczuwalnym problemem jest rosnąca energochłonność procesów obsługi transakcji, ale także zapotrzebowanie na moce obliczeniowe. Powoduje to niedobory na rynku sprzętu komputerowego, który jest drenowany z wydajnych procesorów graficznych, używanych właśnie do „kopania” kryptowalut.

Dalszy rozwój blockchain mogą spowolnić także ograniczenia skalowalności. W przypadku niektórych rozwiązań wynikają one z limitów wydajności przetwarzania transakcji, co może powodować opóźnienia ich obsługi.

Jednym z najpoważniejszych wyzwań, jeśli chodzi o przyszłość kryptografii — w tym dla wszystkich sieci blockchain oraz światowego systemu bankowego — jest błyskawiczny rozwój komputerów kwantowych. Prace trwają na całym świecie, a liderami są USA oraz Chiny. Ciągle pojawiają się kolejne doniesienia o postępach na drodze do praktycznego wykorzystania komputerów kwantowych. Dzisiejsze publicznie dostępne testy odbywają się najczęściej na maszynach wirtualnych, wykorzystujących tzw. „kubity logiczne”, symulujących jedynie zachowanie prawdziwej maszyny. Kiedy jednak w niedalekiej przyszłości powstanie w pełni operacyjny, potężny komputer kwantowy, będzie on w stanie w ułamku sekundy złamać większość stosowanych obecnie algorytmów zabezpieczających połączenia sieciowe. Oznacza to, że poufne dane, zaszyfrowane dziś algorytmami klasycznymi, mogą stać się łatwo dostępne dla każdego, kto dysponuje tego typu urządzeniem. Rozwiązaniem, nad którym już teraz pracuje cały świat naukowy, jest masowe wdrożenie kryptografii postkwantowej. Istnieją już zaawansowane modele teoretyczne, opierające się na nowych algorytmach odpornych na moc obliczeniową maszyn kwantowych, jednak ich powszechna implementacja może wkrótce wymagać nie tylko zmian w oprogramowaniu, ale też kosztownej wymiany części infrastruktury sprzętowej.

Kształcenie specjalistów

Zapotrzebowanie na specjalistów w branży technologii opartych na blockchain jest ogromne, ale — co ciekawe — dla studentów kierunków informatycznych nie stanowi ona technologii „nie do przejścia”. Wyjaśnia to dr Grzegorz Gancarzewicz: — Rozumienie samego kodowania można przyrównać do znajomości budowy silnika przez kierowcę samochodowego. Użytkownik końcowy wcale nie musi wiedzieć, co dzieje się pod maską; wystarczy mu znajomość przepisów drogowych i drogowskazów, by dotrzeć do celu. Natomiast inżynier mechanik doskonale rozumie procesy fizyczne i potrafi je modyfikować (jeździć oszczędniej, szybciej). Posiadając bazową wiedzę akademicką z zakresu baz danych i programowania, implementacja podstawowego węzła jest dla studenta Politechniki kwestią dwóch dni.

Na wydziałach Politechniki realizowane są wykłady monograficzne oraz zajęcia, przybliżające tę problematykę. Studenci, korzystając z repozytoriów na platformie GitHub, potrafią stawiać środowiska oparte na Linuksie na domowych maszynach wirtualnych (wymagających jedynie odrobiny więcej pamięci RAM), tworzą w pełni funkcjonalne środowiska testowe. Środowisko studenckie prężnie analizuje i rozwija w praktyce tę technologię. Skutkuje to wysypem nowatorskich prac inżynierskich i magisterskich, badających m.in. implementacje cyfrowej notaryzacji czy dostępne mechanizmy szyfrowania.

Technologia blockchain przestaje być postrzegana jako synonim ryzykownych instrumentów finansowych i zaczyna zajmować należne jej miejsce pośród dojrzałych narzędzi informatycznych. Niezależność, niezmienność danych, szybkość procesowania transakcji, bezpieczeństwo kryptograficzne i ogromne możliwości adaptacyjne stawiają ją na równi z technologiami, które niegdyś definiowały początki Internetu. Przykłady takie, jak wdrażanie certyfikacji mikropoświadczeń na Politechnice Krakowskiej dowodzą, że technologie blockchain stają się ważnym elementem naszej rzeczywistości.

- Zob.: European Central Bank | Eurosystem on-line: https://www.ecb.europa.eu/paym/retail/sepa/html/index.en.html ↩︎

- Zob.: Europejska Infrastruktura Usług Blockchain on-line: https://digital-strategy.ec.europa.eu/pl/policies/european-blockchain-services-infrastructure ↩︎

- Zob.: Europejskie podejście do mikropoświadczeń on-line: https://education.ec.europa.eu/pl/education-levels/higher-education/micro-credentials ↩︎